Article

Pandora Writeup

使用 Nmap 对目标服务器进行开放端口枚举,发现存在 UDP 161 端口 SNMP 协议。通过该协议的信息泄露得到进程执行命令,该命令中含有 ssh 登录用户名及明文密码。使用该组账号成功 ssh 登录目标服务器,获取初始立足点。查看 sudo 权限信息发现可以的 SUID 进程,对其进行分析后发现存在 Path Hijacking 风险,使用该风险成功完成权限提升。

Read More >>SneakyMailer Writeup

通过对目标服务器的开放端口进行枚举,发现运行的Web服务存在未授权访问,随后通过上面的服务信息得知目标服务器上运行了邮件服务。对的到的邮箱列表进行钓鱼攻击,成功捕获到一组用户邮箱账号,成功在里面找到开发用的账号密码信息,进一步成功连接FTP服务。 在FTP中上传PHP反弹SHELL获取交互会话,从枚举信息中发现脆弱的pypi服务,通过构建自定义库的方式触发恶意的供应链攻击,成功横移至 low 用户,最终通过脆弱的sudo配置完成root提权。

Read More >>Ophiuchi Writeup

通过使用 Nmap 枚举出目标服务的暴露端口,对运行在8080端口上的Web服务进行 Fuzzing得到错误堆栈,从堆栈信息中确定使用的 SnakeYaml 存在反序列化 RCE 漏洞,使用该漏洞成功获得在目标服务器上的立足点。 在 tomcat 配置文件中找到了 admin 用户的口令,随后进行 SSH 登录。对 SUDO 允许执行的GO脚本进行代码审计,最终构造可触发权限提升的 .wasm 文件。

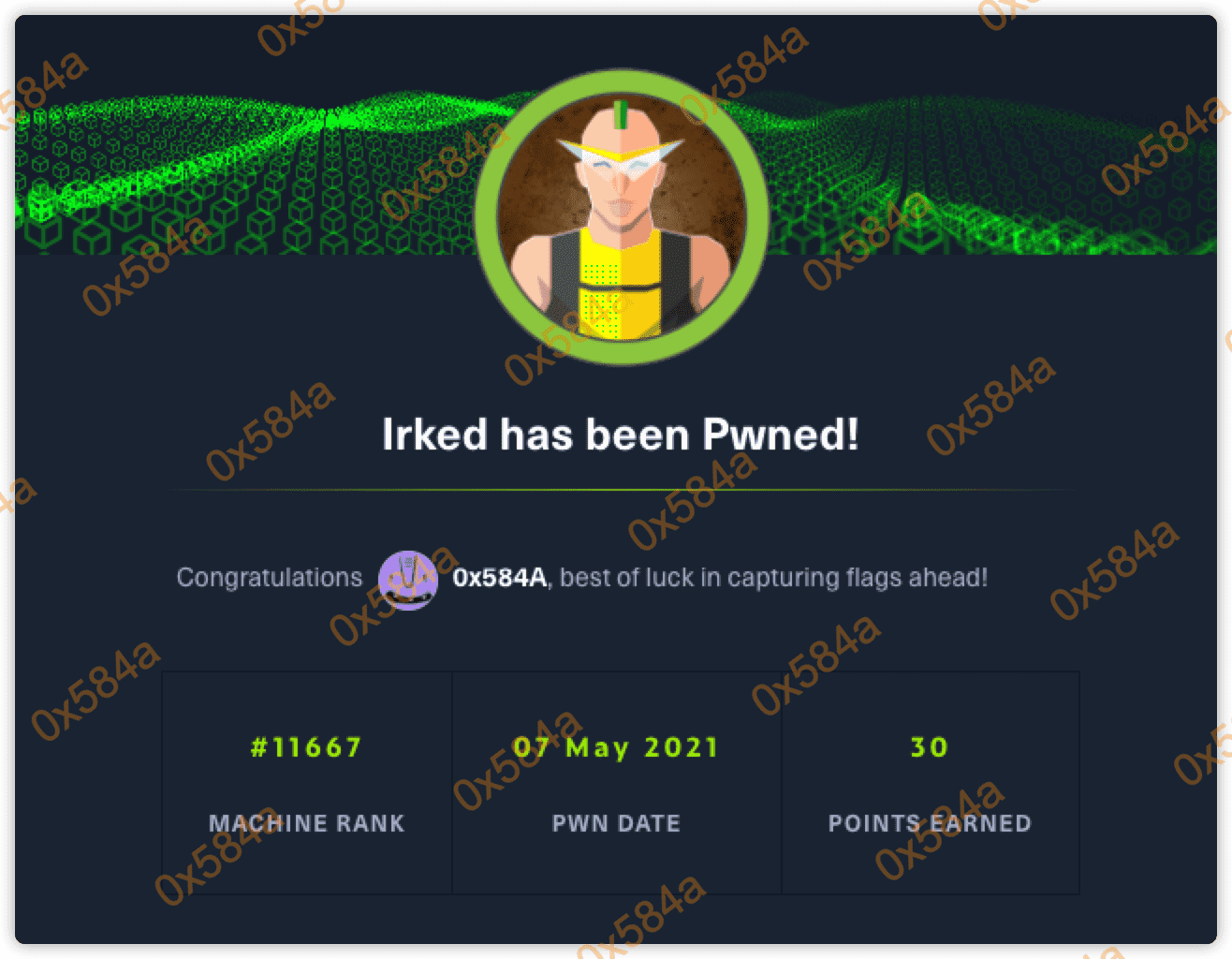

Read More >>Irked-Writeup

## 概述 (Overview)  * MACHIN...

Read More >>